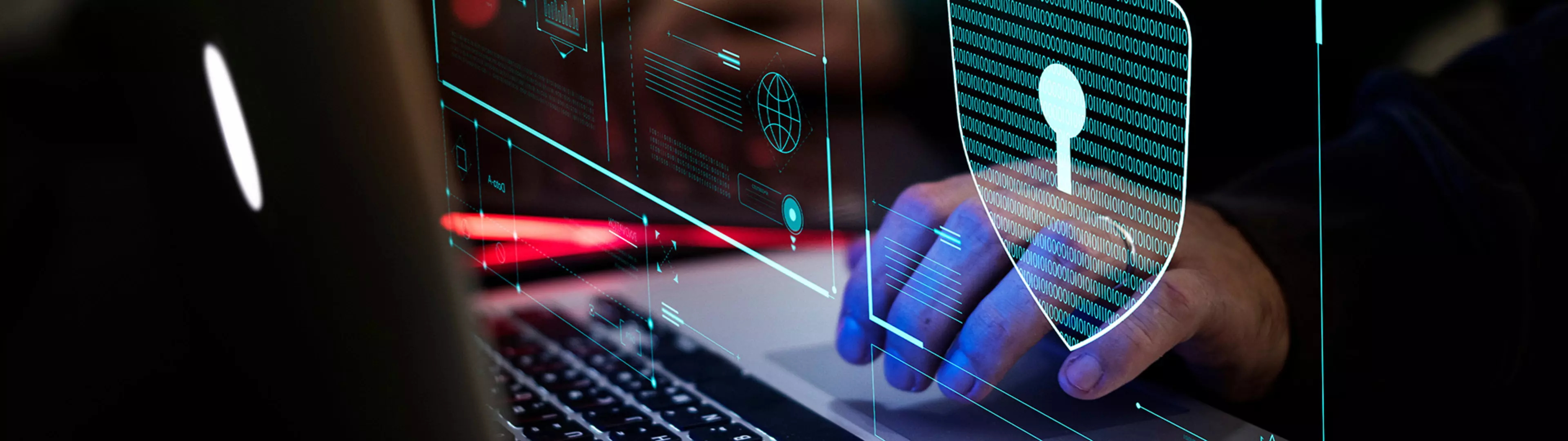

En un mundo empresarial cada vez más digitalizado, la gestión de la infraestructura IT es crucial para garantizar la continuidad operativa, la seguridad de los datos y la eficiencia en los procesos. Sin una estrategia de IT bien definida, las empresas pueden enfrentarse a problemas como fallos en los sistemas, ciberataques, altos costes de mantenimiento y falta de escalabilidad.

Esta guía completa está diseñada para ayudar a empresas de todos los tamaños a entender la importancia de una gestión IT eficiente, identificar las mejores prácticas y seleccionar proveedores adecuados para optimizar sus sistemas informáticos. Abordaremos los componentes clave de la gestión IT, los beneficios del soporte informático eficiente, los retos actuales y las tendencias del sector.

¿Qué es la gestión IT?

La gestión IT (Tecnologías de la Información) se refiere al conjunto de estrategias, herramientas y procesos utilizados para supervisar, administrar y optimizar los recursos tecnológicos de una empresa. Incluye desde la infraestructura de hardware y software hasta la gestión de redes y la seguridad de los datos.

Una correcta gestión IT permite que los sistemas informáticos funcionen de manera eficiente y alineada con los objetivos de negocio, garantizando seguridad, productividad y escalabilidad.

Importancia de la gestión IT en las empresas modernas

Optimización de recursos

Permite gestionar adecuadamente los activos tecnológicos, reduciendo costos innecesarios y mejorando la eficiencia operativa.

Reducción de riesgos

Una buena gestión minimiza el impacto de amenazas informáticas y fallos del sistema.

Escalabilidad

Facilita la adaptación a nuevas tecnologías y el crecimiento empresarial sin interrupciones.

Mayor productividad

Garantiza que los empleados dispongan de herramientas funcionales y actualizadas para desempeñar su trabajo de manera eficiente.

Principales componentes de la gestión IT

Una estrategia de gestión IT eficiente se basa en varios componentes fundamentales:

Infraestructura de TI

Comprende el hardware y la conectividad necesarios para las operaciones empresariales:

- Servidores y centros de datos: Aseguran el almacenamiento y procesamiento de la información.

- Redes empresariales: Incluyen routers, switches y firewalls para garantizar una conectividad segura.

- Sistemas de virtualización: Permiten ejecutar múltiples entornos de trabajo en un solo hardware físico.

- Soluciones en la nube: Facilitan el acceso remoto, la escalabilidad y la reducción de costos en infraestructura.

Software y sistemas operativos

El software adecuado es vital para el funcionamiento eficiente de una empresa:

- Gestores de bases de datos: Optimizan el almacenamiento y recuperación de información.

- Sistemas operativos: La elección adecuada (Windows, Linux, macOS) depende del entorno empresarial.

- Aplicaciones empresariales: ERP, CRM y herramientas de colaboración mejoran la productividad.

Gestión de datos y seguridad

La protección de datos es una prioridad:

- Ciberseguridad: Implementación de firewalls, antivirus y protocolos de cifrado.

- Copias de seguridad y recuperación ante desastres: Planes para mitigar pérdidas de información.

- Control de accesos: Uso de autenticación multifactor y políticas de contraseñas seguras.

Monitorización y mantenimiento

- Supervisión proactiva: Uso de herramientas de monitoreo para detectar incidencias antes de que afecten a la operatividad.

- Mantenimiento preventivo: Actualizaciones de software y revisiones periódicas de hardware.

Beneficios de un soporte informático eficiente

Un servicio de soporte IT confiable ofrece múltiples ventajas, impactando tanto en la operatividad diaria como en la estrategia empresarial a largo plazo.

Mayor disponibilidad y reducción de tiempos de inactividad

Contar con un soporte informático eficiente permite minimizar interrupciones en los sistemas, asegurando que los empleados puedan trabajar sin problemas. Los tiempos de inactividad pueden generar grandes pérdidas económicas y afectar la productividad de toda la organización. Con una monitorización constante y resolución rápida de incidencias, los problemas se detectan y solucionan antes de que impacten negativamente en el negocio.

Seguridad mejorada y protección ante ciberataques

Los ataques informáticos son una de las principales amenazas para las empresas. Un soporte informático eficiente implementa y mantiene actualizadas soluciones de ciberseguridad, como firewalls, antivirus y sistemas de detección de intrusiones. Además, se establecen políticas de acceso seguro y copias de seguridad periódicas para garantizar la integridad de la información.

Menor carga operativa y optimización de recursos

Externalizar el soporte IT permite a los equipos internos centrarse en funciones estratégicas sin verse sobrecargados por tareas técnicas. Esto optimiza la gestión de recursos humanos y tecnológicos, permitiendo que la empresa sea más ágil y eficiente en la toma de decisiones.

Reducción de costos y mayor rentabilidad

Una gestión eficiente del soporte técnico permite reducir costos operativos al minimizar gastos innecesarios en reparaciones imprevistas y optimizar el uso de la infraestructura IT. La previsión y mantenimiento adecuado evitan problemas mayores que pueden resultar costosos en términos de pérdida de datos o interrupciones del servicio.

Mejora en la experiencia del usuario y satisfacción de clientes

Un soporte técnico rápido y eficaz no solo beneficia a los empleados, sino también a los clientes. Al garantizar un funcionamiento fluido de los sistemas, la empresa puede ofrecer un mejor servicio, reduciendo el tiempo de espera en atención al cliente y asegurando una experiencia más positiva.

Adaptabilidad y escalabilidad tecnológica

Un soporte informático eficiente ayuda a las empresas a mantenerse actualizadas con las últimas tendencias tecnológicas. Facilita la implementación de nuevas herramientas y soluciones digitales sin comprometer la estabilidad del sistema, permitiendo escalar operaciones de manera eficiente y segura.

Mejores prácticas en gestión IT y soporte técnico

Implementar una estrategia efectiva en la gestión de IT y el soporte técnico no solo optimiza el uso de los recursos tecnológicos, sino que también mejora la seguridad, la productividad y la resiliencia operativa de la empresa. A continuación, se detallan algunas de las mejores prácticas que las empresas deben seguir para garantizar un rendimiento óptimo de su infraestructura tecnológica:

Planificación estratégica y alineación con objetivos empresariales

La planificación es la base de una gestión IT eficiente. Es crucial que las decisiones tecnológicas estén alineadas con los objetivos estratégicos de la empresa. Para ello, se recomienda:

- Definir una estrategia IT clara que contemple las necesidades actuales y futuras de la organización.

- Realizar auditorías tecnológicas periódicas para evaluar el estado de la infraestructura y detectar áreas de mejora.

- Incorporar un enfoque basado en datos para la toma de decisiones, utilizando métricas y análisis predictivos.

Implementación de políticas de seguridad robustas

La ciberseguridad es un pilar fundamental en la gestión IT. Para proteger la información y los sistemas de la empresa, es recomendable:

- Adoptar un enfoque de seguridad proactivo, implementando firewalls, antivirus avanzados y sistemas de detección de intrusos.

- Utilizar la autenticación multifactor (MFA) para proteger accesos a sistemas críticos.

- Capacitar a los empleados en buenas prácticas de seguridad, como el reconocimiento de intentos de phishing y la gestión segura de contraseñas.Realizar copias de seguridad regulares y establecer planes de recuperación ante desastres para minimizar el impacto de incidentes de seguridad.

Optimización del soporte técnico y servicio al usuario

Un buen soporte técnico garantiza la resolución rápida de incidencias y minimiza el impacto en la operatividad del negocio. Algunas acciones clave incluyen:

- Implementar un sistema de tickets eficiente para gestionar incidencias y solicitudes de manera estructurada.

- Establecer acuerdos de nivel de servicio (SLA) con tiempos de respuesta bien definidos para diferentes tipos de problemas.

- Proporcionar múltiples canales de soporte, como asistencia telefónica, chat en vivo y acceso remoto, para garantizar una atención rápida y eficaz.

- Utilizar herramientas de monitorización y mantenimiento predictivo para anticipar y resolver problemas antes de que afecten al negocio.

Mantenimiento preventivo y actualización de sistemas

El mantenimiento regular y la actualización de software y hardware son esenciales para garantizar la estabilidad y seguridad de los sistemas IT. Las mejores prácticas incluyen:

- Actualizar regularmente los sistemas operativos y aplicaciones para corregir vulnerabilidades y mejorar el rendimiento.

- Realizar auditorías de hardware para reemplazar equipos obsoletos antes de que fallen y afecten la productividad.

- Automatizar procesos de mantenimiento, utilizando herramientas que faciliten la gestión de parches y la detección de anomalías en el sistema.

Formación y concienciación del personal

El factor humano sigue siendo uno de los puntos más vulnerables en la seguridad informática. Capacitar a los empleados en buenas prácticas IT puede reducir significativamente los riesgos operativos.

- Organizar formaciones periódicas sobre ciberseguridad, uso eficiente de herramientas IT y cumplimiento normativo.

- Implementar simulaciones de ataques de phishing para mejorar la capacidad de los empleados para reconocer intentos de fraude.

- Crear manuales y guías de buenas prácticas IT, asegurando que todo el equipo tenga acceso a información relevante sobre el uso adecuado de los recursos tecnológicos.

Uso de tecnologías emergentes y automatización

Las nuevas tecnologías pueden optimizar la gestión IT y mejorar la eficiencia operativa. Para aprovechar su potencial, se recomienda:

- Implementar inteligencia artificial y automatización para optimizar la detección de incidencias y mejorar la eficiencia del soporte técnico.

- Adoptar soluciones en la nube, que permiten una mayor escalabilidad y acceso remoto seguro.

- Utilizar herramientas de análisis de datos para mejorar la toma de decisiones y optimizar la gestión de recursos IT.

Evaluación continua y mejora de procesos

Una gestión IT eficiente requiere una evaluación constante de los procesos y herramientas utilizadas. Para ello, es importante:

- Definir métricas de rendimiento y analizar regularmente el impacto de las estrategias IT en la operatividad del negocio.

- Realizar auditorías periódicas de seguridad y eficiencia IT para detectar áreas de mejora.

- Actualizar políticas y estrategias IT conforme evolucionen las necesidades de la empresa y las tendencias tecnológicas.

¿Por qué utilizar los servicios IT gestionados?

Los servicios IT gestionados permiten a las empresas delegar la administración de su infraestructura tecnológica a especialistas externos, ofreciendo múltiples ventajas y permitiendo que las organizaciones se concentren en sus objetivos estratégicos sin preocuparse por la gestión diaria de su infraestructura tecnológica.

Cómo elegir un proveedor de servicios IT

Seleccionar el proveedor adecuado para la gestión de servicios IT es una decisión estratégica que impacta directamente en la operatividad, seguridad y eficiencia de una empresa. Para tomar una decisión informada, es importante evaluar diferentes factores que garanticen un servicio de calidad adaptado a las necesidades específicas del negocio.

Experiencia y trayectoria en el sector

Es fundamental evaluar la experiencia del proveedor en la industria, así como su historial con clientes de sectores similares. Un proveedor con amplia trayectoria puede aportar conocimientos especializados, anticiparse a posibles problemas y ofrecer soluciones personalizadas basadas en experiencias previas.

Claves a considerar:

- Años de experiencia en la industria IT.

- Empresas con las que ha trabajado y casos de éxito.

- Especialización en el sector específico de la empresa.

Servicios y soluciones ofrecidas

El proveedor debe contar con un catálogo de servicios que cubra todas las necesidades IT de la empresa, desde el mantenimiento y la monitorización hasta la ciberseguridad y la gestión de infraestructura en la nube. Es clave asegurarse de que el proveedor ofrece soluciones escalables que puedan adaptarse al crecimiento del negocio.

Aspectos a evaluar:

- ¿Ofrece soporte integral o solo cubre ciertas áreas de IT?

- ¿Cuenta con soluciones en la nube, ciberseguridad, mantenimiento y monitorización?

- ¿Sus servicios se pueden personalizar según las necesidades del negocio?

Nivel de soporte técnico y disponibilidad

Un proveedor de servicios IT confiable debe garantizar asistencia técnica en todo momento. Es esencial contar con un servicio de soporte 24/7 que ofrezca respuestas rápidas ante incidencias críticas y minimice el tiempo de inactividad de los sistemas.

Preguntas clave:

- ¿Ofrecen soporte 24/7 o solo en horario laboral?

- ¿Cuál es su tiempo promedio de respuesta ante incidentes?

- ¿Disponen de asistencia remota y presencial?

Seguridad y cumplimiento normativo

La seguridad es un aspecto crítico en la gestión de IT. Un buen proveedor debe garantizar que la empresa cumpla con normativas de protección de datos como GDPR, ISO 27001 u otras regulaciones específicas del sector.

Elementos a considerar:

- Medidas de ciberseguridad implementadas.

- Encriptación y protección de datos.

- Cumplimiento con normativas locales e internacionales.

Transparencia en costos y contratos

Es importante que el proveedor ofrezca un modelo de precios claro y sin costos ocultos. Un contrato bien definido debe detallar el alcance del servicio, los acuerdos de nivel de servicio (SLA) y las condiciones de cancelación en caso de insatisfacción.

Puntos clave a revisar:

- Costes fijos y variables de los servicios.

- Condiciones de escalabilidad y cambios en el contrato.

- Flexibilidad en la contratación y posibles penalizaciones.

Innovación y adaptación tecnológica

El proveedor debe demostrar capacidad para mantenerse actualizado con las últimas tendencias tecnológicas y ofrecer mejoras continuas en sus servicios. La capacidad de adaptarse a nuevas soluciones IT y proponer innovaciones marcará la diferencia en la competitividad de la empresa.

Factores a evaluar:

- Uso de inteligencia artificial y automatización.

- Innovaciones en seguridad y optimización de procesos.

- Capacidad de adaptación a cambios tecnológicos en la industria.

Opiniones de clientes y referencias

Consultar referencias de otros clientes puede proporcionar una visión realista sobre la calidad del servicio del proveedor. Leer testimonios, investigar en foros especializados y contactar con empresas que hayan trabajado con el proveedor puede ayudar a tomar una decisión fundamentada.

Cómo investigar:

- Revisar opiniones en plataformas especializadas.

- Pedir referencias de clientes actuales.

- Analizar estudios de caso y proyectos previos.

Prueba piloto o periodo de prueba

Antes de comprometerse con un contrato a largo plazo, es recomendable solicitar una prueba piloto del servicio. Esto permitirá evaluar la eficiencia del proveedor en condiciones reales y verificar si cumple con las expectativas.

Beneficios de una prueba piloto:

- Evaluar la calidad del soporte técnico.

- Probar la integración de los sistemas con la infraestructura actual.

- Comprobar la capacidad de respuesta ante incidencias.

La gestión IT eficiente es un pilar fundamental para la competitividad empresarial. Desde la infraestructura hasta el soporte técnico, cada aspecto contribuye a la seguridad, eficiencia y escalabilidad del negocio. Implementar las mejores prácticas y contar con el soporte adecuado garantizará una operatividad sin interrupciones y alineada con los objetivos corporativos.

Para saber más

Relacionado con gestión IT…

Lee nuestros artículos

¿Qué es la gestión informática?

Seguridad de datos: ¿Cómo protegen sus datos las PYMEs?

IaaS: Empezar de nuevo con la Intraestructura como Servicio

IT Oculta: La amenaza que acecha a las empresas

Reducir los costes y optimizar la IT: La pareja perfecta

PaaS: Maneja tu IT como una plataforma como servicio (III)

El futuro de la gestión IT: Por fin se hace sencilla

Cinco recomendaciones para la continuidad del negocio en un tiempo de crisis

El cielo es el límite: las seis ventajas (y tres desventajas) del cloud computing